a tiny little archive

-

Schöneres Subpixelrendering in Chrome bald verfügbar

In absehbarer Zeit wird einer der nervigsten Bugs im Chrome unter Windows verschwinden (Feuerwerk!): Das Schriftrendering wechselt in Bälde von GDI zu DirectWrite, womit fehlerhaft dargestellte Schriften wie im obigen Bild der Vergangenheit angehören sollten. In der Chrome Canary (Version 34) mit den aktivierten Flags –enable-direct-write und –no-sandbox (mehr dazu in Chrome mit Flags starten) […]

-

Chrome mit Flags starten

Um den Funktionsumfang von Chrome/ Chrome Canary/ Chromium zu erweitern, besteht die Möglichkeit den Browser mit sogenannten „Flags“ zu starten. Flags sind Startparameter, die mit der Kommandozeile übergeben werden und Optionen wie beispielsweise das subpixel font scaling zur besseren Darstellung der Schrift aktivieren. Flag-Aktivierung unter Windows Auf einem Windows-Rechner muss nicht unbedingt die Eingabeaufforderung benutzt […]

-

Maskierungszeichen in Css

Gelegentlich besteht die Notwendigkeit, bestimmte Zeichen(folgen) in Css zu maskieren, um zu verhindern dass sie gemäß ihres ursprünglichen Einsatzzweckes ausgeführt werden. Beispielsweise, wenn größere Codeblöcke mit dazugehörigen Kommentaren auskommentiert werden sollen: /* Auskommentierung .extended_subnav { width: 211px; position: absolute; z-index: 10; right: 0; /* Analog zum padding-right von .mod_subnav */ top: 30px; display: none; opacity: […]

-

Zielverzeichnis beim Entpacken von Archiven ändern

Kleine Sachen, die das Leben leichter machen: Um beim Entpacken das Zielverzeichnis eines Archivs zu ändern, muss der Parameter -d> mitgegeben werden: unzip archiv.zip -d [Verzeichnis] Beispiel paul@athene:/var/www/paulchrablass$ unzip ghost-0.3.2.zip -d ghost Damit wird das Archiv ghost-0.3.2.zip im Verzeichnis /var/www/paulchrablass/ in den neuen Ordner ghost entpackt. Links unzip manpage

-

Missglückte Anmeldeversuche von IP 72.233.119.245

Zu meiner großen Überraschung bekam ich heut Abend eine E-Mail mit folgendem Inhalt: 3 ungültige Anmeldeversuche (1 Sperrung(en)) von IP: 72.233.119.245Letzter Anmeldeversuch erfolgte mit dem Benutzernamen: username Ich benutze für meine WordPress-Installationen grundsätzlich das Plugin Limit Login Attempts, dass nach drei missglückten Anmeldeversuchen die IP des sich Einloggenden für eine bestimmte Zeit sperrt. Daher hätte […]

-

Sass-/ Compass-Encoding auf UTF-8 umstellen

Beim erstmaligen compass compile eines neuen Projekt wurde mir heute die folgende Fehlermeldung ausgegeben: Invalid US-ASCII character „\xC3“ Sass und Compass bekommen ihre Encoding-Optionen von Ruby, dass sie wiederum vom Environment (sprich: Dem Server, auf dem es läuft) übernimmt. Um dieses Problem zu beheben, können zum einen die Locales (Spracheinstellungen) des Systems angepasst werden oder […]

-

Lesetipp: Designing In The Open

Brad Frost redesigned die Website der Greater Pittsburgh Community Food Bank. Das Besondere daran? Jeder Schritt des Redesigns wird öffentlich gemacht. „Designing in the Open“ heißt diese Methode, die laut Brad eine ganze Reihe von Vorteilen (aber natürlich auch einige Nachteile) bietet. Im Beitrag werden diese ausführlich genannt, nebst Beispielen von ähnlichen Projekten sowie hilfreichen […]

-

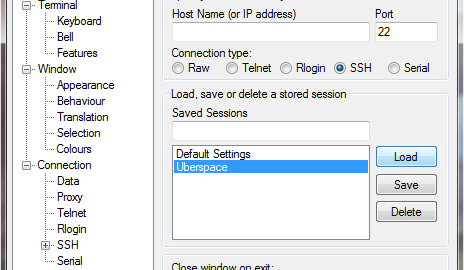

PuTTY-Theme-Einstellungen ändern

Auf meinem Windows-7-Laptop ist PuTTY das Tool meiner Wahl, um mich via ssh mit meinem Webspace zu verbinden. Weil mir die Default-Darstellung nicht unbedingt zusagte und ich ein großer Fan des Monokai-Themes bin, lag nichts näher als dieses Farbschema auch in PuTTY zu aktivieren. Der erste Schritt besteht im Erstellen einer .reg-Datei mit den Monokai-Farben […]

-

Aggressives Firefox-Schriftcaching mit Versionsnummern austricksen

Sämtliche Firefox-Versionen, die ich unter Ubuntu, Windows 7 und Mac OS X benutze, speichern einmal geladene Webfonts sehr aggressiv. Aggressiv bedeutet in diesem Fall, dass ein normales Löschen des Caches zum Neu-Laden der Schrift nicht ausreicht, stattdessen muss zusätzlich noch der Browser neu gestartet werden. Da dies im Entwicklungsprozess doch eher unschön ist, bin ich […]